Содержание

1. Проверка соединения с LDAP РЕД АДМ

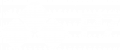

Перед синхронизацией убедитесь, что ваш LDAP РЕД АДМ доступен с помощью утилиты ldapsearch.

Для этого подключитесь к серверу ldap и в терминале введите команду:

ldapsearch -H ldap://localhost -x -D "Administrator@stgr7.ru" -W -b "cn=Users,dc=stgr7,dc=ru" "(userPrincipalName=*)"

, где

- Administrator@stgr7.ru — учетная запись администратора домена

- «cn=Users,dc=stgr7,dc=ru» — каталог в LDAP, в котором производится поиск

- «(userPrincipalName=*)» — фильтр поиска

вместо ldap://localhost нужно использовать ip-адрес, если проверка выполняется с другого сервера.

после ввода пароля, необходимо получить подобный результат

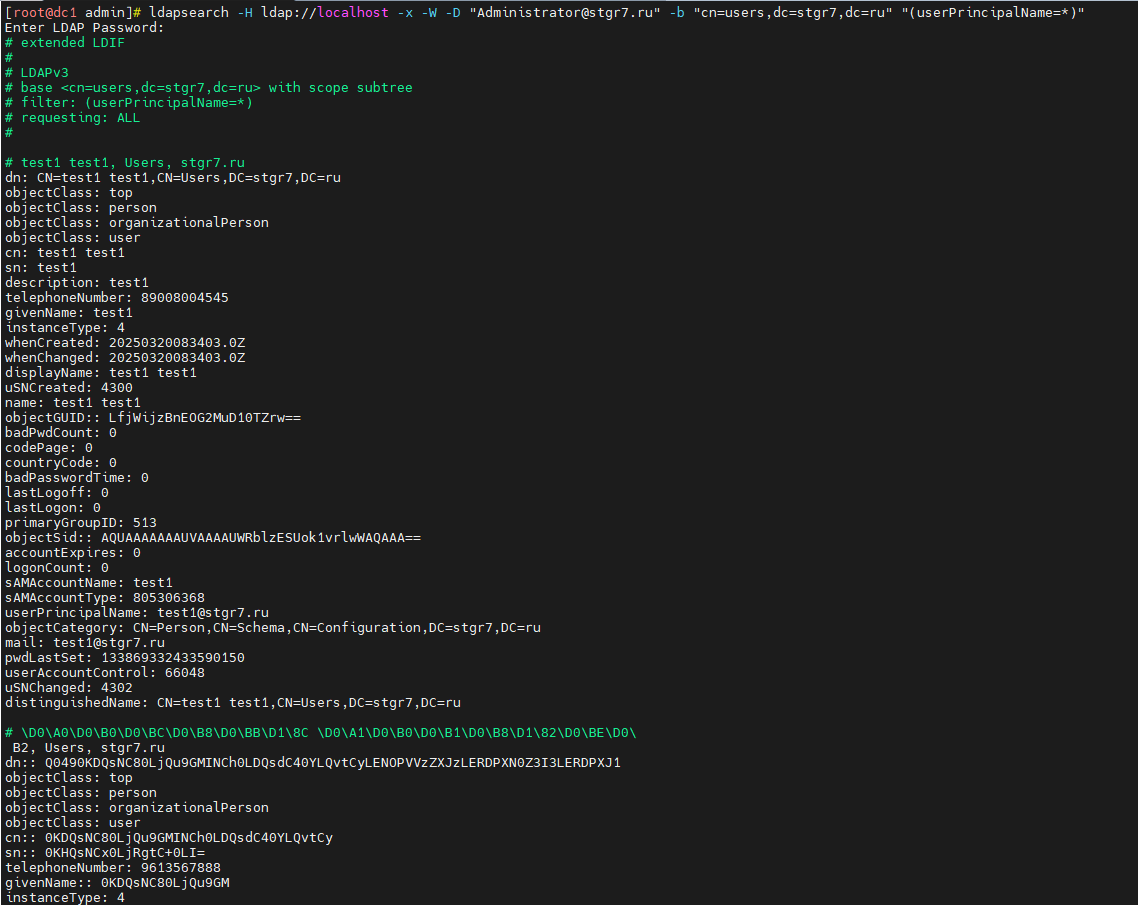

в случае возникновения ошибки:

ldap_bind: Strong(er) authentication required (8)

additional info: BindSimple: Transport encryption required.

необходимо отключить проверку сертификатов TLS в конфигурации SAMBA

Для этого откройте файл и добавьте в него строку в секцию [global]

ldap server require strong auth = no

По умолчанию это строка отсутствует и используется значение YES

Затем перезапустите сервис reddc

systemctl restart reddc

Еще раз проведите выборку из LDAP командой выше

Если шифрование трафика LDAP необходимо, установите ваши сертификаты на сервер LDAP РЕД АДМ и не отключайте строгую авторизацию по сертификату.

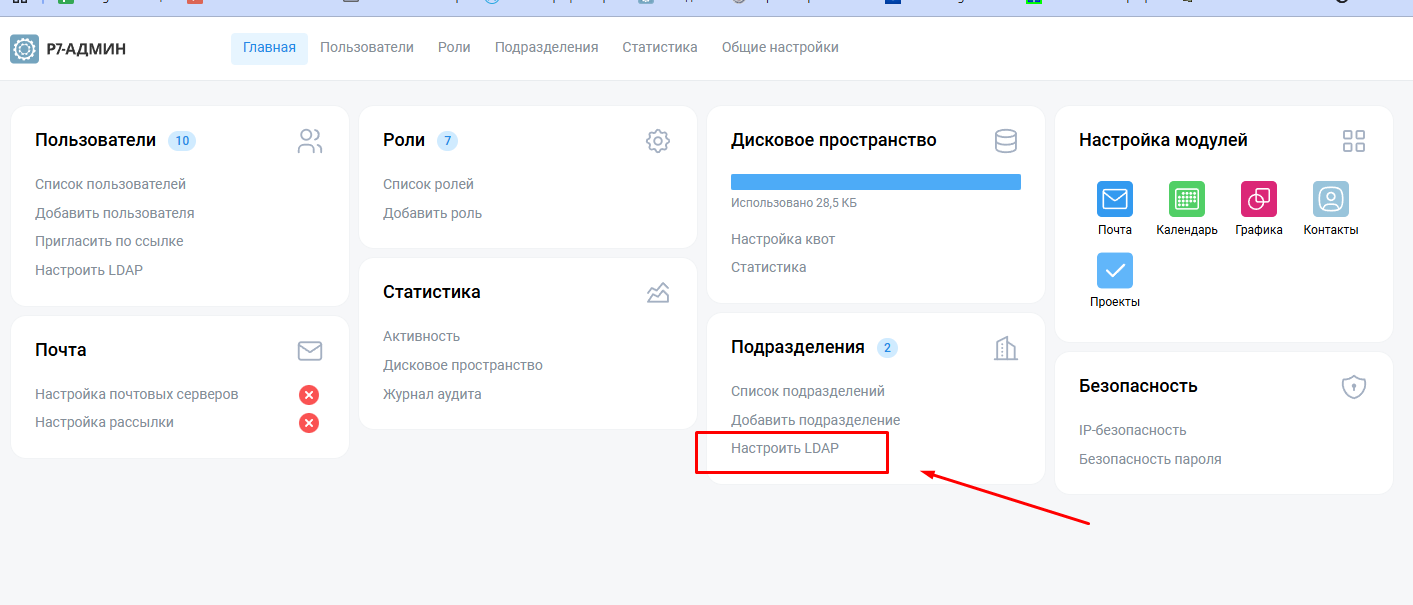

2. Синхронизация

Во вкладке управления выбираем пункт меню «настройка LDAP»

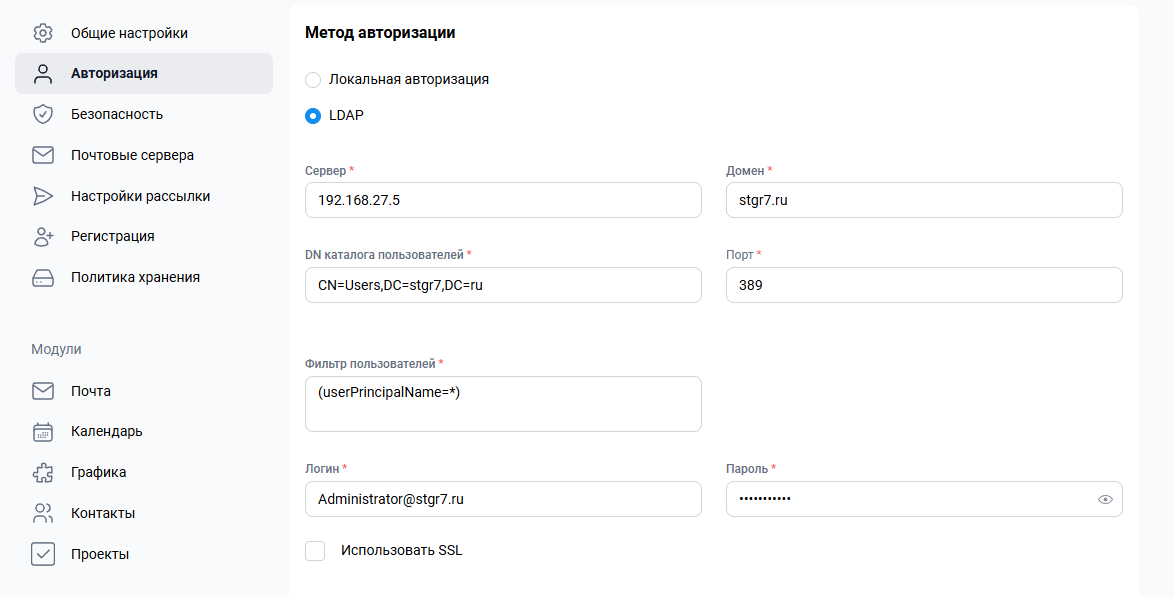

Метод авторизации выбираем LDAP и вносим данные сервера LDAP РЕД АДМ, на скриншоте фильтр пользователей установлен на синхронизацию всех пользователей из каталога Users.

Здесь же можно настроить свои фильтры выборки из LDAP

- например данный фильтр позволит выбрать только пользователей входящих в группу администраторов домена в LDAP

(&(userPrincipalName=*)(memberOf=CN=Domain Admins,CN=Users,DC=stgr7,DC=ru))

- например данный фильтр позволит исключить из выборки всех заблокированных пользователей в LDAP

(&(userPrincipalName=*)(!(userAccountControl:1.2.840.113556.1.4.803:=2)))

На скриншоте выборка всех пользователей из каталога Users, где

192.168.27.5 — ip адрес сервера с LDAP

stgr7.ru — имя домена

CN=Users,DC=stgr7,DC=ru — каталог, пользователей по которым будет происходить синхронизация

389 — порт, по которому работает LDAP, если на сервере LDAP используется SSL, необходимо использовать порт 636

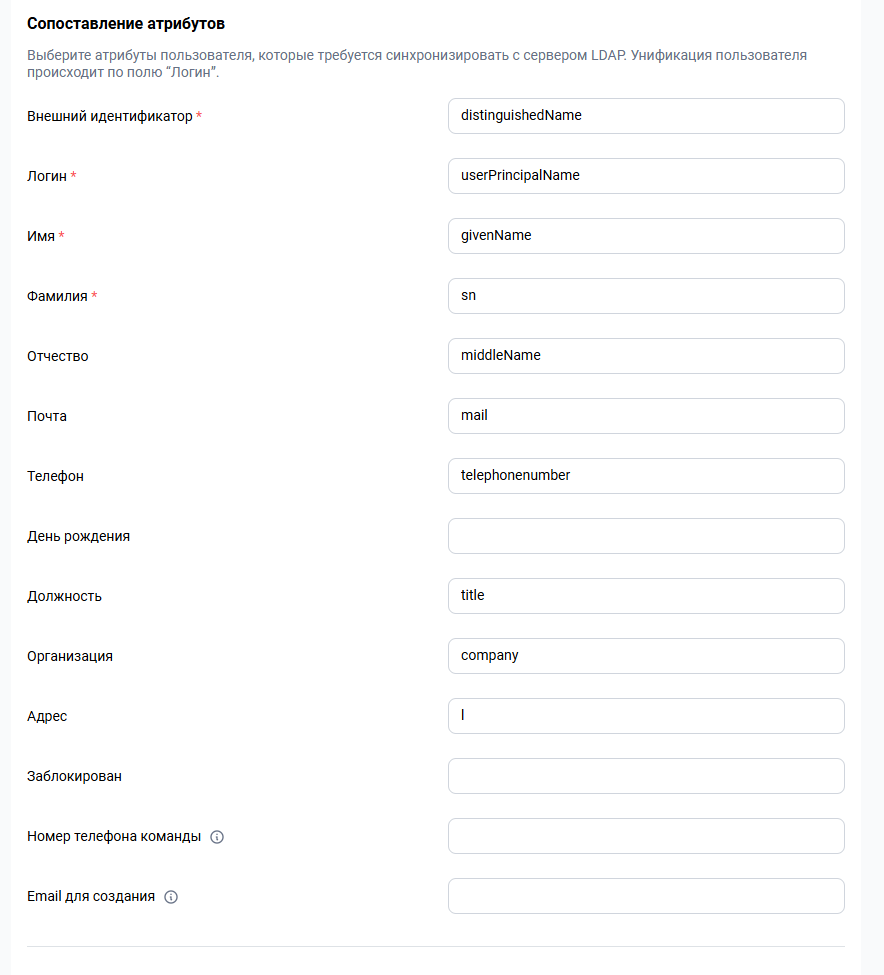

Для Корпоративного сервера 2024 основными полями являются атрибуты из LDAP userPrincipalName и mail, по этим полям будет происходить поиск пользователей в РЕД АДМ в момент авторизации

Сопоставление по полям атрибутов LDAP РЕД АДМ и Корпоративного сервера 2024 предусмотрено только по полям заполненным на скриншоте

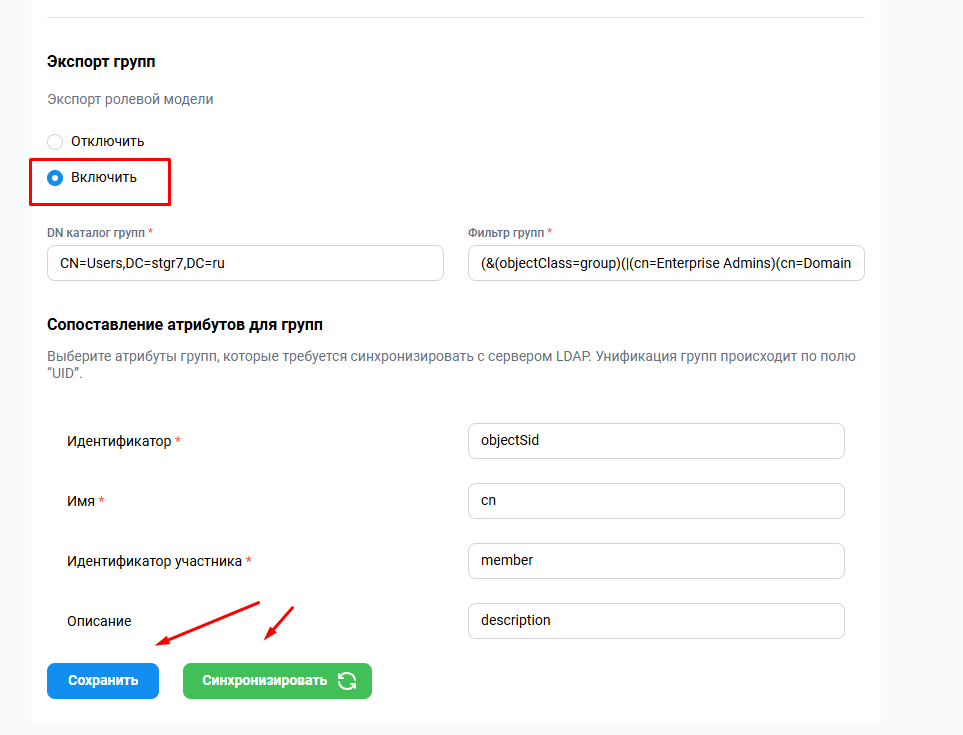

Также можно выполнить синхронизацию групп из LDAP РЕД АДМ.

Например, если нужно синхронизировать не только список всех пользователей домена, но также их роли в домене

- используйте свой фильтр (здесь будут синхронизированы роли Domain Admins и Enterprise Admins)

(&(objectClass=group)(|(cn=Enterprise Admins)(cn=Domain Admins)))

После установки фильтра нажмите сохранить и затем синхронизировать

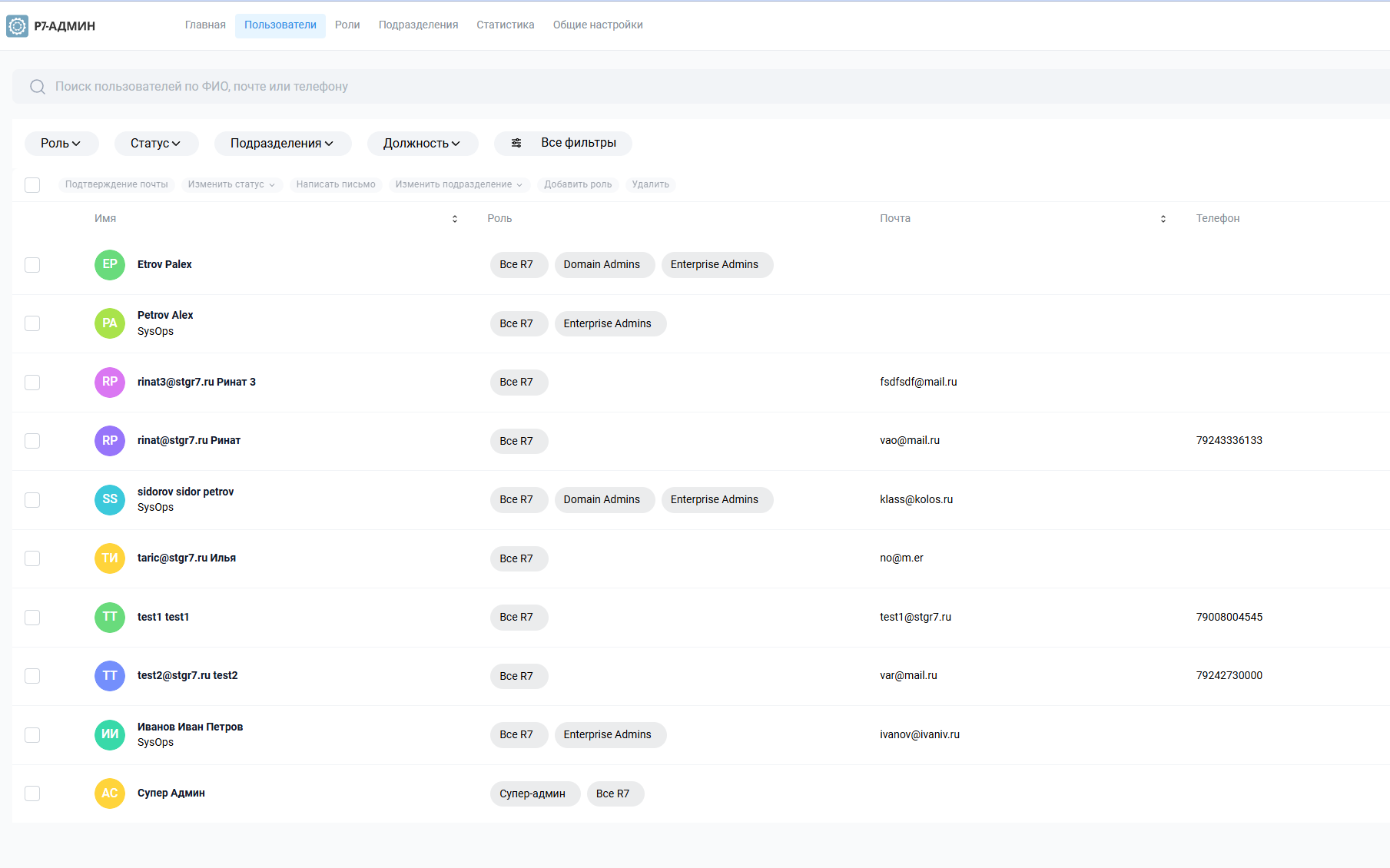

После синхронизации вы должны получить подобный результат